O czym powinna wiedzieć każda „Pani Basia” z działu księgowego?

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 08 marzec 2018

Praca na stanowisku księgowego to bardzo odpowiedzialna funkcja w każdej firmie. Od jednego człowieka zależeć może wiele czynników finansowych. Dlatego osoba, która sprawuje kontrolę nad finansami powinna być szczegółowo przeszkolona z zakresu bezpieczeństwa komputerowego — przynajmniej w takim stopniu, aby swobodnie poradzić sobie z rozpoznawaniem socjotechnicznych ataków oraz szkodliwego oprogramowania.

Praca na stanowisku księgowego to bardzo odpowiedzialna funkcja w każdej firmie. Od jednego człowieka zależeć może wiele czynników finansowych. Dlatego osoba, która sprawuje kontrolę nad finansami powinna być szczegółowo przeszkolona z zakresu bezpieczeństwa komputerowego — przynajmniej w takim stopniu, aby swobodnie poradzić sobie z rozpoznawaniem socjotechnicznych ataków oraz szkodliwego oprogramowania.Przestawiamy kilka rzeczy, na które pracodawcy z zakresu bezpieczeństwa komputerowego powinni zwrócić szczególną uwagę.

Malware potrafi ukrywać się w załącznikach

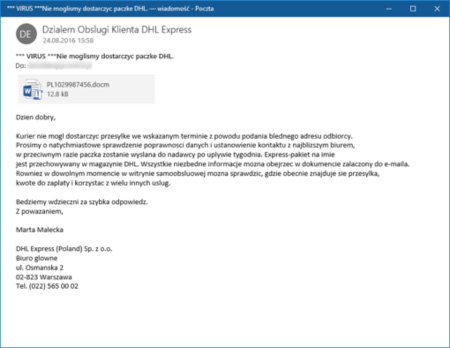

Złośliwe oprogramowanie w wiadomościach e-mail najczęściej przybiera formę załączonych plików pakietu MS Office z wbudowanym złośliwym makro. Ataki z wykorzystaniem technik manipulacji w większości przypadków są do siebie bardzo podobne.

Malware potrafi ukrywać się w załącznikach

Złośliwe oprogramowanie w wiadomościach e-mail najczęściej przybiera formę załączonych plików pakietu MS Office z wbudowanym złośliwym makro. Ataki z wykorzystaniem technik manipulacji w większości przypadków są do siebie bardzo podobne.

Rysunek 1 Fałszywa wiadomość od DHL

Osoby piastujące stanowiska administratora lub menadżerów bezpieczeństwa powinny zadbać o prawidłowe zabezpieczenie wrażliwych komputerów i poinstruować pracownika, w jaki sposób postępować z załącznikami.

Nie wszystko jest fakturą, co się za nią podaje

Niekiedy największym wrogiem każdej firmy, która rozlicza się z pracownikami i fiskusem drogą elektroniczną jest rutyna. Wykonywanie tych samych operacji każdego dnia usypia czujność do tego stopnia, że po pewnym czasie nie zwraca się już należytej uwagi na wiarygodność dostarczanych dokumentów. Nadawcy, którzy przesyłają faktury stają się z góry „zaufani”, a załączone pliki z rzekomymi finansowymi informacjami otwierane są bez żadnego dokładniejszego sprawdzenia ich wiarygodności.

Trudno jest ochronić się przed taką formą nieostrożności. Każdy z nas jest przecież człowiekiem — słabsze dni zdarzają się przecież każdemu — i możemy ulec pokusie sprawdzenia zawartości pliku. Nie należy ignorować takich zagrożeń i już teraz należy odpowiednio zabezpieczyć te punkty, które najczęściej przyczyniają się do zawirusowania komputerów.

Najskuteczniejszym podejściem do kwestii ochrony są rozwiązania bezpieczeństwa, które pozwalają uruchamiać wyłącznie te aplikacje, które są niezbędne do prawidłowego funkcjonowania firmy. Mimo, że w początkowym etapie forma zabezpieczenia polegające na białych listach aplikacji może być pracochłonna, to w dłuższej perspektywie jest jedną z bardziej skutecznych i pozwala korzystać tylko z tych programów, na które zezwoli osoba odpowiedzialna za sprawne funkcjonowanie całego środowiska roboczego.

Nagłówek wiadomości ukrywa całą prawdę o nadawcy

Jeśli treść wiadomości wyraźnie wskazuje na niezapłaconą fakturę, nieodebraną paczkę, a także na wszczęte postępowanie komornicze z tytułu nieuregulowanych płatności — najczęściej oznacza to, że informacja ta jest nieprawdziwa. Co więcej, jeśli załączone pliki zostaną spakowane w zabezpieczone archiwum, rzuca to zdecydowanie więcej światła na fakt szkodliwości i potwierdza przypuszczenia o małej wiarygodności elektronicznego listu – informuje Mariusz Politowicz certyfikowany inżynier rozwiązań Bitdefender w Polsce.Co do zasady, warto przyjąć następujące kryteria: jeżeli wiadomość zawiera zabezpieczone archiwum, w dodatku treść wskazuje na niezapłacony rachunek, zablokowane konto bankowe… to w 99% przypadkach powinno się założyć, że jest to spam.

Osoby piastujące stanowiska administratora lub menadżerów bezpieczeństwa powinny zadbać o prawidłowe zabezpieczenie wrażliwych komputerów i poinstruować pracownika, w jaki sposób postępować z załącznikami.

Nie wszystko jest fakturą, co się za nią podaje

Niekiedy największym wrogiem każdej firmy, która rozlicza się z pracownikami i fiskusem drogą elektroniczną jest rutyna. Wykonywanie tych samych operacji każdego dnia usypia czujność do tego stopnia, że po pewnym czasie nie zwraca się już należytej uwagi na wiarygodność dostarczanych dokumentów. Nadawcy, którzy przesyłają faktury stają się z góry „zaufani”, a załączone pliki z rzekomymi finansowymi informacjami otwierane są bez żadnego dokładniejszego sprawdzenia ich wiarygodności.

Trudno jest ochronić się przed taką formą nieostrożności. Każdy z nas jest przecież człowiekiem — słabsze dni zdarzają się przecież każdemu — i możemy ulec pokusie sprawdzenia zawartości pliku. Nie należy ignorować takich zagrożeń i już teraz należy odpowiednio zabezpieczyć te punkty, które najczęściej przyczyniają się do zawirusowania komputerów.

Najskuteczniejszym podejściem do kwestii ochrony są rozwiązania bezpieczeństwa, które pozwalają uruchamiać wyłącznie te aplikacje, które są niezbędne do prawidłowego funkcjonowania firmy. Mimo, że w początkowym etapie forma zabezpieczenia polegające na białych listach aplikacji może być pracochłonna, to w dłuższej perspektywie jest jedną z bardziej skutecznych i pozwala korzystać tylko z tych programów, na które zezwoli osoba odpowiedzialna za sprawne funkcjonowanie całego środowiska roboczego.

Nagłówek wiadomości ukrywa całą prawdę o nadawcy

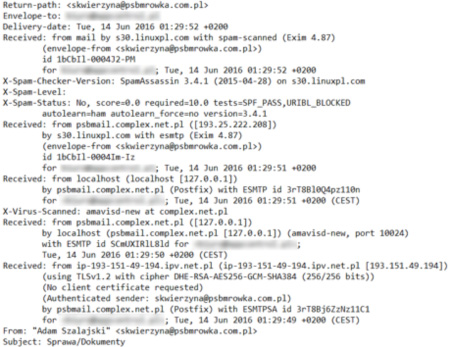

Rysunek 2 Chociaż w polu „OD” widnieje imię i nazwisko osoby lub instytucji (które jest bardzo łatwo sfałszować), to wyświetlenie źródła wiadomości (skrót klawiaturowy CRTL+U w klientach poczty, np. Outlook, Thunderbird, Postbox) ujawni prawdziwego nadawcę.

Wykorzystanie dowolnego adresu e-mail do rozprzestrzeniania złośliwych plików nie stanowi większego problemu. W wyniki podszywania się pod elektroniczny adres (tzw. spoofing e-mail), skrupulatnie przygotowana wiadomość ma zwiększone szanse na odniesienie sukcesu.

Szczególnie istotne w tym wszystkim jest to, czy pracownik potrafi rozpoznać fałszywą informację od tej prawdziwej. Jeśli dobrze przygotowana wiadomość (znaki szczególne to: poprawna polska pisownia, unikalne informacje w stopce, załączniki) stanowić może o 95% szansie odniesienia sukcesu, to nadal pozostaje pewny margines błędu, który będzie rozstrzygał, czy elektroniczny komunikat jest spamem, czy nim nie jest.

W zidentyfikowaniu fałszywego zawiadomienia pomaga tzw. nagłówek wiadomości (źródło). Pole „OD” lub „Temat” może być w bardzo łatwy sposób sfałszowane, jednak wyświetlenie szczegółowych informacji o dostarczonej wiadomości pomaga w ustaleniu jej autentyczności.

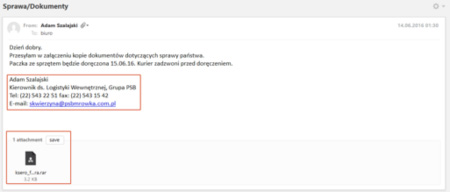

Rysunek 3 Dla niewyszkolonego pracownika problemem nie do przejścia może być wydobycie istotnych informacji, które zawarte są w źródle wiadomości. Wbrew pozorom, opanowanie tej umiejętności nie jest trudne. Chociaż bez praktycznych zajęć weryfikowanie autentyczności może stanowić nie lada wyzwanie.

Rozpoznawanie nieprawdziwych informacji

Rysunek 4

Sprawne oko zauważy, że z tą wiadomością jest coś nie tak. Pomimo, że nadawca wydaje się być wiarygodny, to w rzeczywistości osoba, która podaje się za kierownika ds. dystrybucji nie istnieje. Co więcej, z niewiadomych przyczyn, załączone pliki zostały dodane do archiwum RAR, a sama domena pdbmrowka.com.pl nie należy do Grupy Polskich Składów Budowlanych.

Aby skutecznie chronić się przed potencjalnymi skutkami socjotechnicznych ataków, niezbędne są szkolenia pracowników. Wiarygodność większości informacji, które zawarte są na pierwszy rzut oka, da się potwierdzić w kilka minut przy wykorzystaniu samej wyszukiwarki internetowej. Niestety, nie zawsze jest to skuteczne, dlatego dobre nawyki bezpieczeństwa powinniśmy wyrabiać sobie już od najmłodszych lat. Im wcześniej, tym lepiej — dla nas samych i dla pracodawców – podpowiada informuje Mariusz Politowicz certyfikowany inżynier rozwiązań Bitdefender w Polsce.

Źródło: www.bitdefender.pl

Sprawne oko zauważy, że z tą wiadomością jest coś nie tak. Pomimo, że nadawca wydaje się być wiarygodny, to w rzeczywistości osoba, która podaje się za kierownika ds. dystrybucji nie istnieje. Co więcej, z niewiadomych przyczyn, załączone pliki zostały dodane do archiwum RAR, a sama domena pdbmrowka.com.pl nie należy do Grupy Polskich Składów Budowlanych.

Aby skutecznie chronić się przed potencjalnymi skutkami socjotechnicznych ataków, niezbędne są szkolenia pracowników. Wiarygodność większości informacji, które zawarte są na pierwszy rzut oka, da się potwierdzić w kilka minut przy wykorzystaniu samej wyszukiwarki internetowej. Niestety, nie zawsze jest to skuteczne, dlatego dobre nawyki bezpieczeństwa powinniśmy wyrabiać sobie już od najmłodszych lat. Im wcześniej, tym lepiej — dla nas samych i dla pracodawców – podpowiada informuje Mariusz Politowicz certyfikowany inżynier rozwiązań Bitdefender w Polsce.

Źródło: www.bitdefender.pl

Najnowsze wiadomości

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery potrzebowałyby ogromnych zasobów i wielu lat, aby złamać silne algorytmy szyfrowania. Rozwój technologii kwantowej zaczyna jednak tę regułę podważać, a eksperci przewidują, że w perspektywie 5–10 lat może nadejść „dzień zero”. Jest to moment, w którym zaawansowana maszyna kwantowa będzie w stanie przełamać większość aktualnie stosowanych zabezpieczeń kryptograficznych w czasie liczonym nie w latach, lecz w godzinach.

PSI prezentuje nową identyfikację wizualną

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań - F5 AI Guardrails oraz F5 AI Red Team - które mają odpowiedzieć na jedno z kluczowych wyzwań współczesnych organizacji: bezpieczne wdrażanie i eksploatację systemów sztucznej inteligencji na dużą skalę. Nowa oferta łączy ochronę działania modeli AI w czasie rzeczywistym z ofensy

Snowflake + OpenAI: AI bliżej biznesu

Snowflake przyspiesza wykorzystanie danych i sztucznej inteligencji w firmach, przenosząc AI z fazy eksperymentów do codziennych procesów biznesowych. Nowe rozwiązania w ramach AI Data Cloud integrują modele AI bezpośrednio z danymi, narzędziami deweloperskimi i warstwą semantyczną. Partnerstwo z OpenAI, agent Cortex Code, Semantic View Autopilot oraz rozwój Snowflake Postgres pokazują, jak budować skalowalne, bezpieczne i mierzalne wdrożenia AI w skali całej organizacji.

Najnowsze artykuły

Magazyn bez błędów? Sprawdź, jak system WMS zmienia codzienność logistyki

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Migracja z SAP ECC na S4 HANA: Ryzyka, korzyści i alternatywne rozwiązania

W ostatnich latach wiele firm, które korzystają z systemu SAP ECC (Enterprise Central Component), stoi przed decyzją o przejściu na nowszą wersję — SAP S4 HANA. W obliczu końca wsparcia dla ECC w 2030 roku, temat ten staje się coraz bardziej aktualny. Przemiany technologiczne oraz rosnące oczekiwania związane z integracją nowych funkcji, jak sztuczna inteligencja (AI), skłaniają do refleksji nad tym, czy warto podjąć tak dużą zmianę w architekturze systemu. Przyjrzyjmy się głównym powodom, dla których firmy rozważają migrację do S4 HANA, ale także argumentom, które mogą przemawiać za pozostaniem przy dotychczasowym systemie ECC, przynajmniej na krótki okres.

Jak maksymalizować zyski z MTO i MTS dzięki BPSC ERP?

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Ponad połowa cyberataków zaczyna się od błędu człowieka

Ponad 2/3 firm w Polsce odnotowała w zeszłym roku co najmniej 1 incydent naruszenia bezpieczeństwa . Według danych Unit 42, zespołu analitycznego Palo Alto Networks, aż 60% ataków rozpoczyna się od działań wymierzonych w pracowników – najczęściej pod postacią phishingu i innych form inżynierii społecznej . To pokazuje, że w systemie ochrony organizacji pracownicy są kluczowym ogniwem – i że firmy muszą nie tylko edukować, ale też konsekwentnie egzekwować zasady cyberhigieny. Warto o tym pamiętać szczególnie teraz, w październiku, gdy obchodzimy Europejski Miesiąc Cyberbezpieczeństwa.

MES - holistyczne zarządzanie produkcją

Nowoczesna produkcja wymaga precyzji, szybkości i pełnej kontroli nad przebiegiem procesów. Rosnąca złożoność zleceń oraz presja kosztowa sprawiają, że ręczne raportowanie i intuicyjne zarządzanie coraz częściej okazują się niewystarczające. Firmy szukają rozwiązań, które umożliwiają im widzenie produkcji „na żywo”, a nie z opóźnieniem kilku godzin czy dni. W tym kontekście kluczową rolę odgrywają narzędzia, które porządkują informacje i pozwalają reagować natychmiast, zamiast po fakcie.

Przeczytaj Również

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery po… / Czytaj więcej

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań – F5 AI Guardrails oraz F5 AI Red Team – które mają… / Czytaj więcej

Cyberodporność fabryk: AI na straży ciągłości produkcji

Cyberataki to poważne zagrożenia wycieku danych oraz utraty zaufania partnerów biznesowych. Coraz c… / Czytaj więcej

Cyberbezpieczeństwo na pierwszym planie: firmy w Polsce zwiększają inwestycje

W 2024 r. wartość polskiego rynku cyberbezpieczeństwa przekroczyła 2,7 mld zł, a wstępne dane dla 2… / Czytaj więcej

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

97% firm doświadcza incydentów związanych z Gen AI – jak budować odporność na 2026

Z raportu Capgemini Research Institute „New defenses, new threats: What AI and Gen AI bring to cybe… / Czytaj więcej

Polskie firmy pod presją ransomware - nowe dane ESET

Polskie firmy mierzą się z gwałtownym wzrostem zagrożeń cybernetycznych, a najnowszy raport „Cyberp… / Czytaj więcej