Rośnie liczba cyberataków w Polsce

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 18 maj 2022

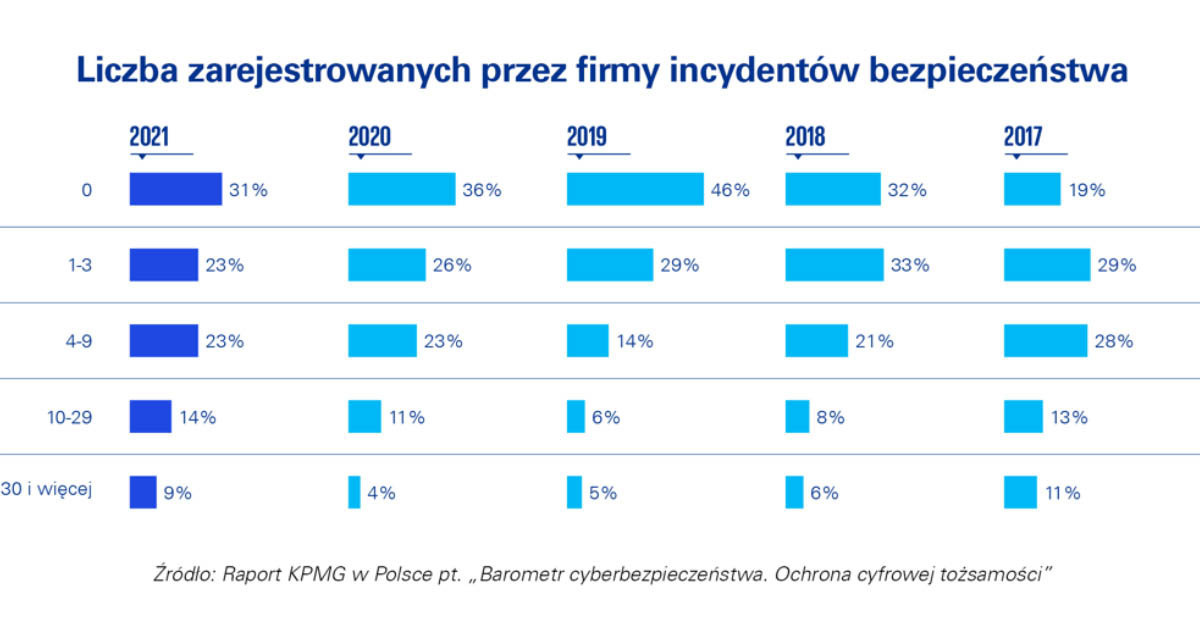

W 2021 roku aż 69% firm w Polsce odnotowało przynajmniej jeden incydent polegający na naruszeniu bezpieczeństwa. Przedsiębiorstwa najbardziej obawiają się zagrożeń ze strony szeroko rozumianej cyberprzestępczości, na którą wskazuje 92% badanych, z czego blisko 70% największego zagrożenia upatruje w zorganizowanych grupach cyberprzestępczych. Bez zmian największym cyberzagrożeniem dla firm są wycieki danych za pośrednictwem złośliwego oprogramowania (malware) oraz phishing – czyli wyłudzenia danych uwierzytelniających.

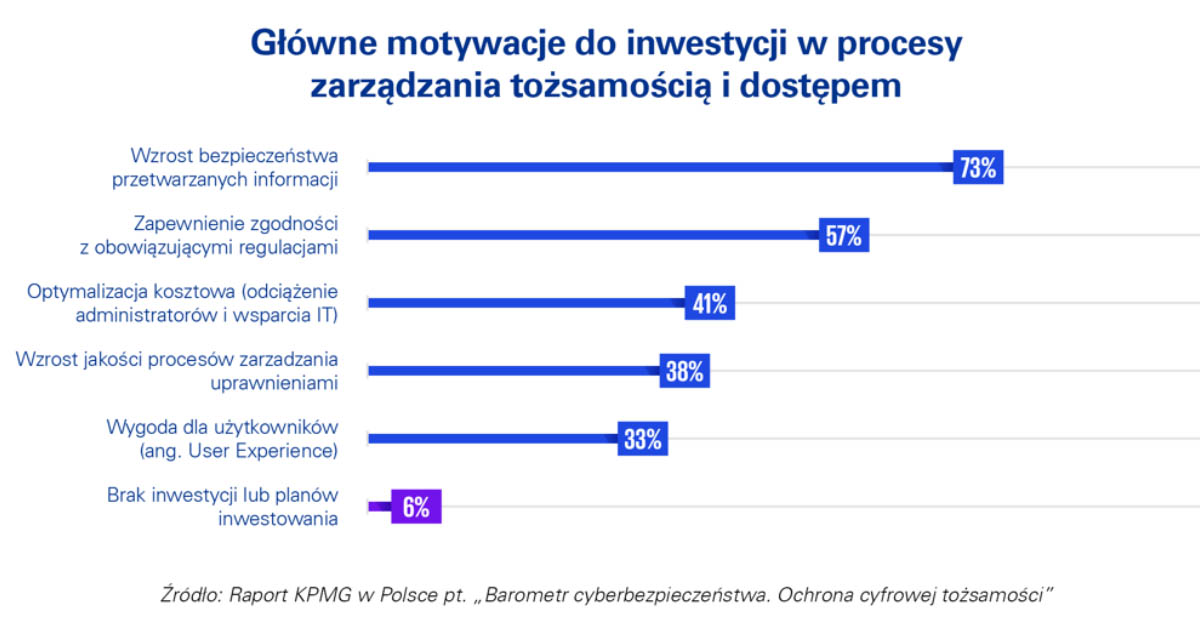

Trendem utrzymującym się od kilku lat, który utrudnia budowanie bezpieczeństwa w organizacjach są trudności w znalezieniu wykwalifikowanych pracowników. Z badania KPMG w Polsce wynika, że firmy zaczynają inwestować w ochronę tożsamości cyfrowej. Główną motywacją do inwestycji w takie rozwiązania jest potrzeba podniesienia bezpieczeństwa, a w dalszej kolejności zapewnienie zgodności z regulacjami oraz odciążenie administratorów i funkcji wsparcia IT.

Kolejny raz wzrosła liczba cyberataków na firmy w Polsce

Zdecydowana większość – 69% badanych organizacji odnotowała incydenty polegające na naruszeniu bezpieczeństwa. Oznacza to, że ubiegły rok okazał się być bardziej niebezpieczny (wzrost o 5 punktów procentowych r/r) pod względem prób cyberataków w porównaniu do 2020 roku. W 2021 roku wzrost liczby prób cyberataków zaobserwowało 21% przedsiębiorców, natomiast ich spadek odnotowało zaledwie 4% respondentów badania. Warto zaznaczyć, że ponad dwukrotnie wzrosła liczba firm, które zaobserwowały 30 i więcej incydentów bezpieczeństwa, co może świadczyć o wzroście aktywności cyberprzestępców.

Bez zmian w stosunku do poprzednich edycji badania firmy najbardziej obawiają się zagrożeń ze strony szeroko rozumianej cyberprzestępczości, która pozostaje najczęściej wskazywaną grupą stanowiącą realne zagrożenie. Wskazało na nią 92% firm, co oznacza wzrost aż o 7 punktów procentowych w stosunku do poprzedniej edycji badania. Co ciekawe, po raz pierwszy od 2019 roku firmy w Polsce przestały się najbardziej obawiać pojedynczych hakerów (58% wskazań). Obecnie największego zagrożenia firmy upatrują ze strony zorganizowanych grup cyberprzestępczych (69% wskazań). Połowa badanych firm zagrożeń upatruje w cyberterrorystach, z kolei 42% obawia się niebezpieczeństwa utraty danych w wyniku działania podkupionych lub niezadowolonych pracowników.

Wyciek danych i wyłudzenia danych uwierzytelniających największym zagrożeniem dla firm

Organizacje biorące udział w badaniu zadeklarowały, że największym cyberzagrożeniem są dla nich wycieki danych za pośrednictwem złośliwego oprogramowania (malware) oraz phishing – czyli wyłudzenia danych uwierzytelniających. Ponadto przedsiębiorstwa wyraźnie obawiają się zaawansowanych ataków ze strony profesjonalistów (Advanced Persistent Threat), jak również kradzieży danych przez pracowników. W stosunku do poprzedniej edycji badania, znacząco spadł poziom postrzegania dojrzałości własnych zabezpieczeń w badanych firmach. Ponad trzy czwarte respondentów na początku 2022 roku zadeklarowało pełną dojrzałość zabezpieczeń najwyżej w połowie analizowanych obszarów. Takie wyniki mogą być odzwierciedleniem świadomego podejścia firm do kwestii związanych z rosnącym zapotrzebowaniem na odpowiednie zabezpieczenia względem obecnego stanu. Nowa rzeczywistość biznesowa w ostatnim roku i międzynarodowe cyberataki obserwowane w styczniu i lutym 2022 roku wymusiły konieczność dodatkowej weryfikacji dojrzałości zabezpieczeń. Wpłynęły tym samym na bardziej racjonalne podejście do planowania i zwiększania nacisku na działania zapewniające ciągłość w tym zakresie. Tylko 19% firm deklaruje dojrzałość zabezpieczeń w większości analizowanych obszarów, a jedynie 4% we wszystkich.

Brak wykwalifikowanych pracowników największą barierą w budowaniu bezpieczeństwa IT

64% firm przyznało, że największą barierą utrudniającą budowanie odpowiedniego poziomu zabezpieczeń są trudności w znalezieniu oraz utrzymaniu odpowiednio wykwalifikowanych pracowników. Oznacza to wzrost aż o 14 punktów procentowych w stosunku do poprzedniej edycji badania. 57% organizacji deklaruje, że problemem jest brak wystarczających budżetów. Jednym ze sposobów umożliwiających zadbanie o odpowiedni poziom bezpieczeństwa może być outsourcing funkcji i procesów bezpieczeństwa. 76% respondentów badania KPMG w Polsce przyznało, że w ich organizacjach kwestie bezpieczeństwa danych są realizowane przez zewnętrznych dostawców, z czego 65% zleca na zewnątrz wiele funkcji. Firmy najczęściej korzystają z zewnętrznej pomocy w przypadku wsparcia w reakcji na cyberataki (41%), prowadzenia programów podnoszenia świadomości (39%) oraz monitorowania bezpieczeństwa (34%).

Obszar ochrony tożsamości cyfrowej przybiera na znaczeniu

Co trzecia badana firma w Polsce (36% wskazań) wdrożyła rozwiązania automatyzujące procesy zarządzania uprawnieniami (Identity and Access Management – IAM). Okazuje się, że najczęściej są one wdrażane w data center organizacji (67% przypadków), a tylko co czwarta firma z wdrożonym IAM korzysta z usługi chmurowej dostarczanej w modelu SaaS. Z kolei niemal co druga firma posiada systemy chroniące dostęp do kont uprzywilejowanych (Privileged Access Management – PAM). Wśród tych 47% badanych firm, które wdrożyły rozwiązania do zarządzania kontami z wysokimi poziomami uprawnień, stopień ich wykorzystania jest różnorodny. Większość organizacji (79% wskazań) posiadających system typu PAM wymusza dodatkową akceptację w celu uzyskania dostępu do konta uprzywilejowanego, a 70% monitoruje i rejestruje sesje uprzywilejowane.

Dla specjalistów odpowiedzialnych w firmach za bezpieczeństwo informacji najważniejszym czynnikiem wpływającym na decyzję rozpoczęcia inwestycji w procesy zarządzania tożsamością i dostępem jest osiągnięcie wzrostu bezpieczeństwa przetwarzanych informacji – na które wskazało 73% respondentów. Dla 57% jedną z głównych motywacji okazała się potrzeba zapewnienia zgodności z regulacjami, a kolejne 41% widzi w takich inwestycjach szansę na optymalizację kosztową w efekcie odciążenia personelu. Mniej więcej co trzecia firma wśród najważniejszych potencjalnych korzyści wymienia zwiększenie jakości zarządzania uprawnieniami lub wygodę użytkowników.

Źródło: KPMG

Kolejny raz wzrosła liczba cyberataków na firmy w Polsce

Zdecydowana większość – 69% badanych organizacji odnotowała incydenty polegające na naruszeniu bezpieczeństwa. Oznacza to, że ubiegły rok okazał się być bardziej niebezpieczny (wzrost o 5 punktów procentowych r/r) pod względem prób cyberataków w porównaniu do 2020 roku. W 2021 roku wzrost liczby prób cyberataków zaobserwowało 21% przedsiębiorców, natomiast ich spadek odnotowało zaledwie 4% respondentów badania. Warto zaznaczyć, że ponad dwukrotnie wzrosła liczba firm, które zaobserwowały 30 i więcej incydentów bezpieczeństwa, co może świadczyć o wzroście aktywności cyberprzestępców.

Bez zmian w stosunku do poprzednich edycji badania firmy najbardziej obawiają się zagrożeń ze strony szeroko rozumianej cyberprzestępczości, która pozostaje najczęściej wskazywaną grupą stanowiącą realne zagrożenie. Wskazało na nią 92% firm, co oznacza wzrost aż o 7 punktów procentowych w stosunku do poprzedniej edycji badania. Co ciekawe, po raz pierwszy od 2019 roku firmy w Polsce przestały się najbardziej obawiać pojedynczych hakerów (58% wskazań). Obecnie największego zagrożenia firmy upatrują ze strony zorganizowanych grup cyberprzestępczych (69% wskazań). Połowa badanych firm zagrożeń upatruje w cyberterrorystach, z kolei 42% obawia się niebezpieczeństwa utraty danych w wyniku działania podkupionych lub niezadowolonych pracowników.

Inwazja Rosji na Ukrainę i tocząca się już wiele miesięcy wcześniej cyberwojna istotnie uświadomiła polskim przedsiębiorstwom (szczególnie operatorom usług kluczowych) potrzebę inwestycji w cyberbezpieczeństwo i dostosowania bieżących systemów zabezpieczeń do nowych, zaawansowanych zagrożeń. Skuteczność zorganizowanych grup cyberprzestępczych, wspieranych przez obce państwa jest wielokrotnie wyższa od powszechnych cyberzagrożeń. W pierwszym kwartale 2022 roku liczba krytycznych w skutkach cyberataków na terenie Ukrainy wzrosła przeszło 20-krotnie. Polskie firmy są coraz bardziej świadome, że przed zaawansowanym atakiem nie jest możliwe się w pełni zabezpieczyć. Inwestują więc również w monitorowanie bezpieczeństwa i reagowanie na cyberataki, tak by zminimalizować skutki nieuniknionych incydentów – mówi Michał Kurek, Partner w Dziale Doradztwa Biznesowego, Szef Zespołu Cyberbezpieczeństwa w KPMG w Polsce i Europie Środkowo-Wschodniej.

Wyciek danych i wyłudzenia danych uwierzytelniających największym zagrożeniem dla firm

Organizacje biorące udział w badaniu zadeklarowały, że największym cyberzagrożeniem są dla nich wycieki danych za pośrednictwem złośliwego oprogramowania (malware) oraz phishing – czyli wyłudzenia danych uwierzytelniających. Ponadto przedsiębiorstwa wyraźnie obawiają się zaawansowanych ataków ze strony profesjonalistów (Advanced Persistent Threat), jak również kradzieży danych przez pracowników. W stosunku do poprzedniej edycji badania, znacząco spadł poziom postrzegania dojrzałości własnych zabezpieczeń w badanych firmach. Ponad trzy czwarte respondentów na początku 2022 roku zadeklarowało pełną dojrzałość zabezpieczeń najwyżej w połowie analizowanych obszarów. Takie wyniki mogą być odzwierciedleniem świadomego podejścia firm do kwestii związanych z rosnącym zapotrzebowaniem na odpowiednie zabezpieczenia względem obecnego stanu. Nowa rzeczywistość biznesowa w ostatnim roku i międzynarodowe cyberataki obserwowane w styczniu i lutym 2022 roku wymusiły konieczność dodatkowej weryfikacji dojrzałości zabezpieczeń. Wpłynęły tym samym na bardziej racjonalne podejście do planowania i zwiększania nacisku na działania zapewniające ciągłość w tym zakresie. Tylko 19% firm deklaruje dojrzałość zabezpieczeń w większości analizowanych obszarów, a jedynie 4% we wszystkich.

Brak wykwalifikowanych pracowników największą barierą w budowaniu bezpieczeństwa IT

64% firm przyznało, że największą barierą utrudniającą budowanie odpowiedniego poziomu zabezpieczeń są trudności w znalezieniu oraz utrzymaniu odpowiednio wykwalifikowanych pracowników. Oznacza to wzrost aż o 14 punktów procentowych w stosunku do poprzedniej edycji badania. 57% organizacji deklaruje, że problemem jest brak wystarczających budżetów. Jednym ze sposobów umożliwiających zadbanie o odpowiedni poziom bezpieczeństwa może być outsourcing funkcji i procesów bezpieczeństwa. 76% respondentów badania KPMG w Polsce przyznało, że w ich organizacjach kwestie bezpieczeństwa danych są realizowane przez zewnętrznych dostawców, z czego 65% zleca na zewnątrz wiele funkcji. Firmy najczęściej korzystają z zewnętrznej pomocy w przypadku wsparcia w reakcji na cyberataki (41%), prowadzenia programów podnoszenia świadomości (39%) oraz monitorowania bezpieczeństwa (34%).

Obszar ochrony tożsamości cyfrowej przybiera na znaczeniu

Co trzecia badana firma w Polsce (36% wskazań) wdrożyła rozwiązania automatyzujące procesy zarządzania uprawnieniami (Identity and Access Management – IAM). Okazuje się, że najczęściej są one wdrażane w data center organizacji (67% przypadków), a tylko co czwarta firma z wdrożonym IAM korzysta z usługi chmurowej dostarczanej w modelu SaaS. Z kolei niemal co druga firma posiada systemy chroniące dostęp do kont uprzywilejowanych (Privileged Access Management – PAM). Wśród tych 47% badanych firm, które wdrożyły rozwiązania do zarządzania kontami z wysokimi poziomami uprawnień, stopień ich wykorzystania jest różnorodny. Większość organizacji (79% wskazań) posiadających system typu PAM wymusza dodatkową akceptację w celu uzyskania dostępu do konta uprzywilejowanego, a 70% monitoruje i rejestruje sesje uprzywilejowane.

Dla specjalistów odpowiedzialnych w firmach za bezpieczeństwo informacji najważniejszym czynnikiem wpływającym na decyzję rozpoczęcia inwestycji w procesy zarządzania tożsamością i dostępem jest osiągnięcie wzrostu bezpieczeństwa przetwarzanych informacji – na które wskazało 73% respondentów. Dla 57% jedną z głównych motywacji okazała się potrzeba zapewnienia zgodności z regulacjami, a kolejne 41% widzi w takich inwestycjach szansę na optymalizację kosztową w efekcie odciążenia personelu. Mniej więcej co trzecia firma wśród najważniejszych potencjalnych korzyści wymienia zwiększenie jakości zarządzania uprawnieniami lub wygodę użytkowników.

W dobie cyfryzacji – powszechnego wdrożenia pracy zdalnej, technologii mobilnych, czy migracji do chmury – skuteczne zarządzanie tożsamością cyfrową staje się fundamentem cyberbezpieczeństwa. Bez automatyzacji, w praktyce nie jest możliwe poprawne zarządzanie uprawnieniami w dużej organizacji. Szczególnie istotnym zagadnieniem staje się ochrona kont uprzywilejowanych, które są kluczowym celem dla zorganizowanych grup cyberprzestępczych. Pozbawione właściwego nadzoru, mogą być również źródłem dotkliwych nadużyć wewnętrznych. Tocząca się wojna w cyberprzestrzeni jest dodatkowym motywatorem dla firm w Polsce do inwestycji w tym zakresie – mówi Michał Kurek, Partner w Dziale Doradztwa Biznesowego, Szef Zespołu Cyberbezpieczeństwa w KPMG w Polsce i Europie Środkowo-Wschodniej.

Źródło: KPMG

Najnowsze wiadomości

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery potrzebowałyby ogromnych zasobów i wielu lat, aby złamać silne algorytmy szyfrowania. Rozwój technologii kwantowej zaczyna jednak tę regułę podważać, a eksperci przewidują, że w perspektywie 5–10 lat może nadejść „dzień zero”. Jest to moment, w którym zaawansowana maszyna kwantowa będzie w stanie przełamać większość aktualnie stosowanych zabezpieczeń kryptograficznych w czasie liczonym nie w latach, lecz w godzinach.

PSI prezentuje nową identyfikację wizualną

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań - F5 AI Guardrails oraz F5 AI Red Team - które mają odpowiedzieć na jedno z kluczowych wyzwań współczesnych organizacji: bezpieczne wdrażanie i eksploatację systemów sztucznej inteligencji na dużą skalę. Nowa oferta łączy ochronę działania modeli AI w czasie rzeczywistym z ofensy

Snowflake + OpenAI: AI bliżej biznesu

Snowflake przyspiesza wykorzystanie danych i sztucznej inteligencji w firmach, przenosząc AI z fazy eksperymentów do codziennych procesów biznesowych. Nowe rozwiązania w ramach AI Data Cloud integrują modele AI bezpośrednio z danymi, narzędziami deweloperskimi i warstwą semantyczną. Partnerstwo z OpenAI, agent Cortex Code, Semantic View Autopilot oraz rozwój Snowflake Postgres pokazują, jak budować skalowalne, bezpieczne i mierzalne wdrożenia AI w skali całej organizacji.

Najnowsze artykuły

Magazyn bez błędów? Sprawdź, jak system WMS zmienia codzienność logistyki

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Migracja z SAP ECC na S4 HANA: Ryzyka, korzyści i alternatywne rozwiązania

W ostatnich latach wiele firm, które korzystają z systemu SAP ECC (Enterprise Central Component), stoi przed decyzją o przejściu na nowszą wersję — SAP S4 HANA. W obliczu końca wsparcia dla ECC w 2030 roku, temat ten staje się coraz bardziej aktualny. Przemiany technologiczne oraz rosnące oczekiwania związane z integracją nowych funkcji, jak sztuczna inteligencja (AI), skłaniają do refleksji nad tym, czy warto podjąć tak dużą zmianę w architekturze systemu. Przyjrzyjmy się głównym powodom, dla których firmy rozważają migrację do S4 HANA, ale także argumentom, które mogą przemawiać za pozostaniem przy dotychczasowym systemie ECC, przynajmniej na krótki okres.

Jak maksymalizować zyski z MTO i MTS dzięki BPSC ERP?

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Ponad połowa cyberataków zaczyna się od błędu człowieka

Ponad 2/3 firm w Polsce odnotowała w zeszłym roku co najmniej 1 incydent naruszenia bezpieczeństwa . Według danych Unit 42, zespołu analitycznego Palo Alto Networks, aż 60% ataków rozpoczyna się od działań wymierzonych w pracowników – najczęściej pod postacią phishingu i innych form inżynierii społecznej . To pokazuje, że w systemie ochrony organizacji pracownicy są kluczowym ogniwem – i że firmy muszą nie tylko edukować, ale też konsekwentnie egzekwować zasady cyberhigieny. Warto o tym pamiętać szczególnie teraz, w październiku, gdy obchodzimy Europejski Miesiąc Cyberbezpieczeństwa.

MES - holistyczne zarządzanie produkcją

Nowoczesna produkcja wymaga precyzji, szybkości i pełnej kontroli nad przebiegiem procesów. Rosnąca złożoność zleceń oraz presja kosztowa sprawiają, że ręczne raportowanie i intuicyjne zarządzanie coraz częściej okazują się niewystarczające. Firmy szukają rozwiązań, które umożliwiają im widzenie produkcji „na żywo”, a nie z opóźnieniem kilku godzin czy dni. W tym kontekście kluczową rolę odgrywają narzędzia, które porządkują informacje i pozwalają reagować natychmiast, zamiast po fakcie.

Przeczytaj Również

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery po… / Czytaj więcej

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań – F5 AI Guardrails oraz F5 AI Red Team – które mają… / Czytaj więcej

Cyberodporność fabryk: AI na straży ciągłości produkcji

Cyberataki to poważne zagrożenia wycieku danych oraz utraty zaufania partnerów biznesowych. Coraz c… / Czytaj więcej

Cyberbezpieczeństwo na pierwszym planie: firmy w Polsce zwiększają inwestycje

W 2024 r. wartość polskiego rynku cyberbezpieczeństwa przekroczyła 2,7 mld zł, a wstępne dane dla 2… / Czytaj więcej

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

97% firm doświadcza incydentów związanych z Gen AI – jak budować odporność na 2026

Z raportu Capgemini Research Institute „New defenses, new threats: What AI and Gen AI bring to cybe… / Czytaj więcej

Polskie firmy pod presją ransomware - nowe dane ESET

Polskie firmy mierzą się z gwałtownym wzrostem zagrożeń cybernetycznych, a najnowszy raport „Cyberp… / Czytaj więcej