Ochrona danych w chmurze - Nowe podejście do modeli zagrożeń

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 29 maj 2023

Chmura zmieniła kontekst, na którym specjaliści ds. bezpieczeństwa opierali analizę powierzchni ataku. Ataki nie odbywają się już w linii prostej na płaszczyźnie sieci, gdzie ruch można prześledzić na przewidywalnej warstwie stosu sieciowego.

W chmurze, aby zaobserwować podejrzany ruch, należy go odnieść do infrastruktury na której działa. Christian Putz z Vectra AI wyjaśnia unikalne podejścia potrzebne do obrony systemów chmurowych, omawiając architekturę leżącą u podstaw chmury, wynikający z niej model zagrożeń i sposób, w jaki atakujący nadużywają takich systemów.

Techniki atakujących a charakterystyka stosu technologicznego

Może się to wydawać oczywiste atakujący wykorzystują, to co dostępne i dostosowują swoją metodologię do stosu technologicznego, w ramach którego działają.

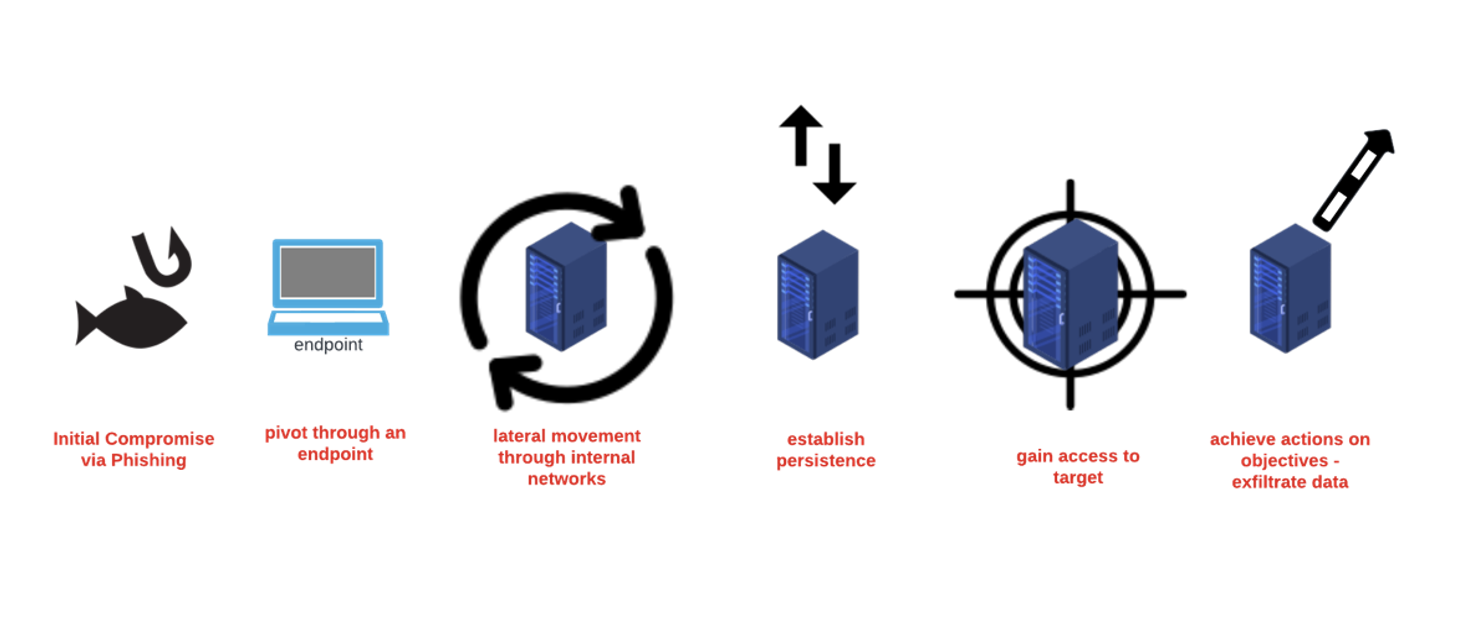

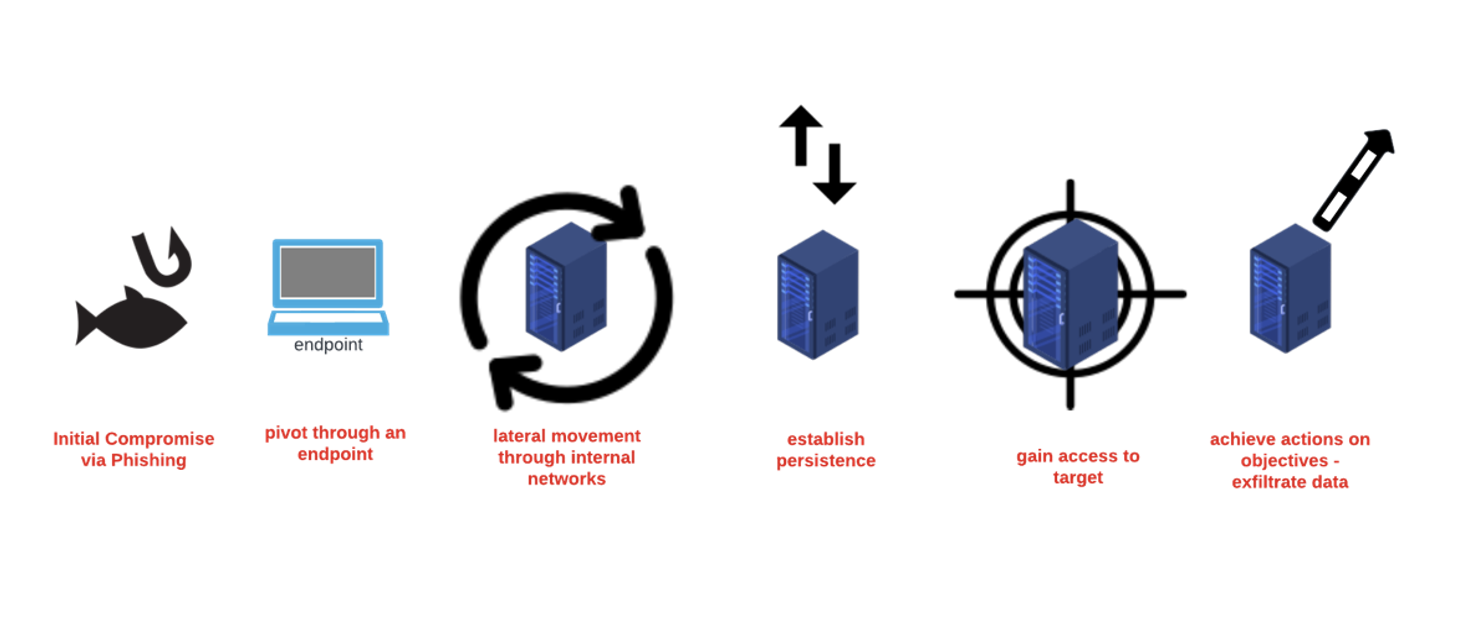

Wzięte na cel systemy lokalne mają często zainstalowany w pełni funkcjonalny system operacyjny. Ta powierzchnia ataku może zostać wykorzystana do przejścia ze zhakowanej stacji roboczej do widocznego z niej serwera w centrum danych ofiary.

Serwery nie są odizolowane, są połączone ze sobą za pośrednictwem sieci, poprzez którą atakujący mogą przenosić się z jednego hosta na drugi.

Przebieg ataku na system lokalny przedstawiony na powyższym diagramie zależy od powierzchni dostępnej dla atakującego. W sekcji dotyczącej architektury chmury, będzie można zauważyć, że zasady dobierania drogi ataku pozostają te same, stos technologii determinuje taktykę i techniki stosowane przez atakujących.

Architektura chmury i nowy model zagrożeń

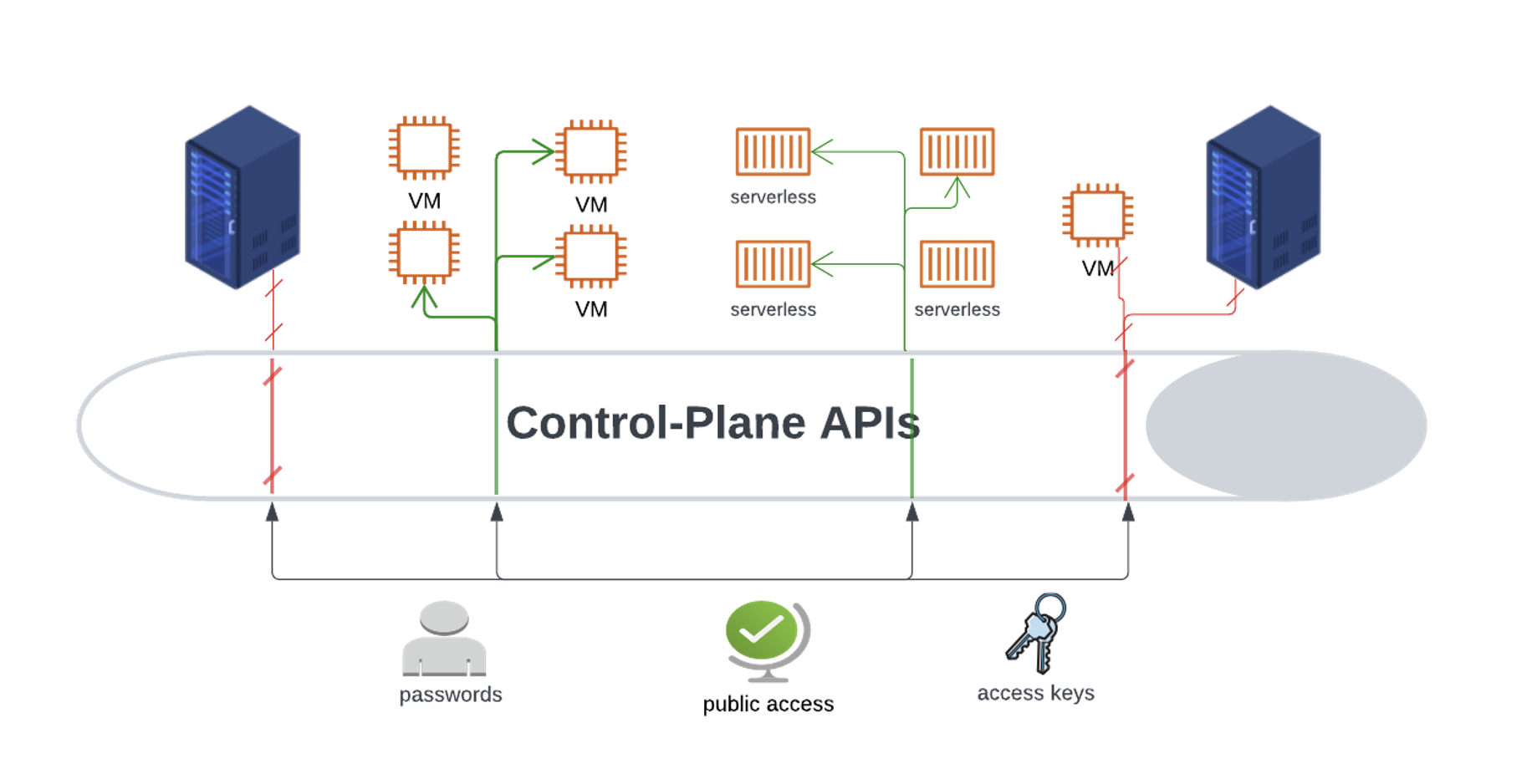

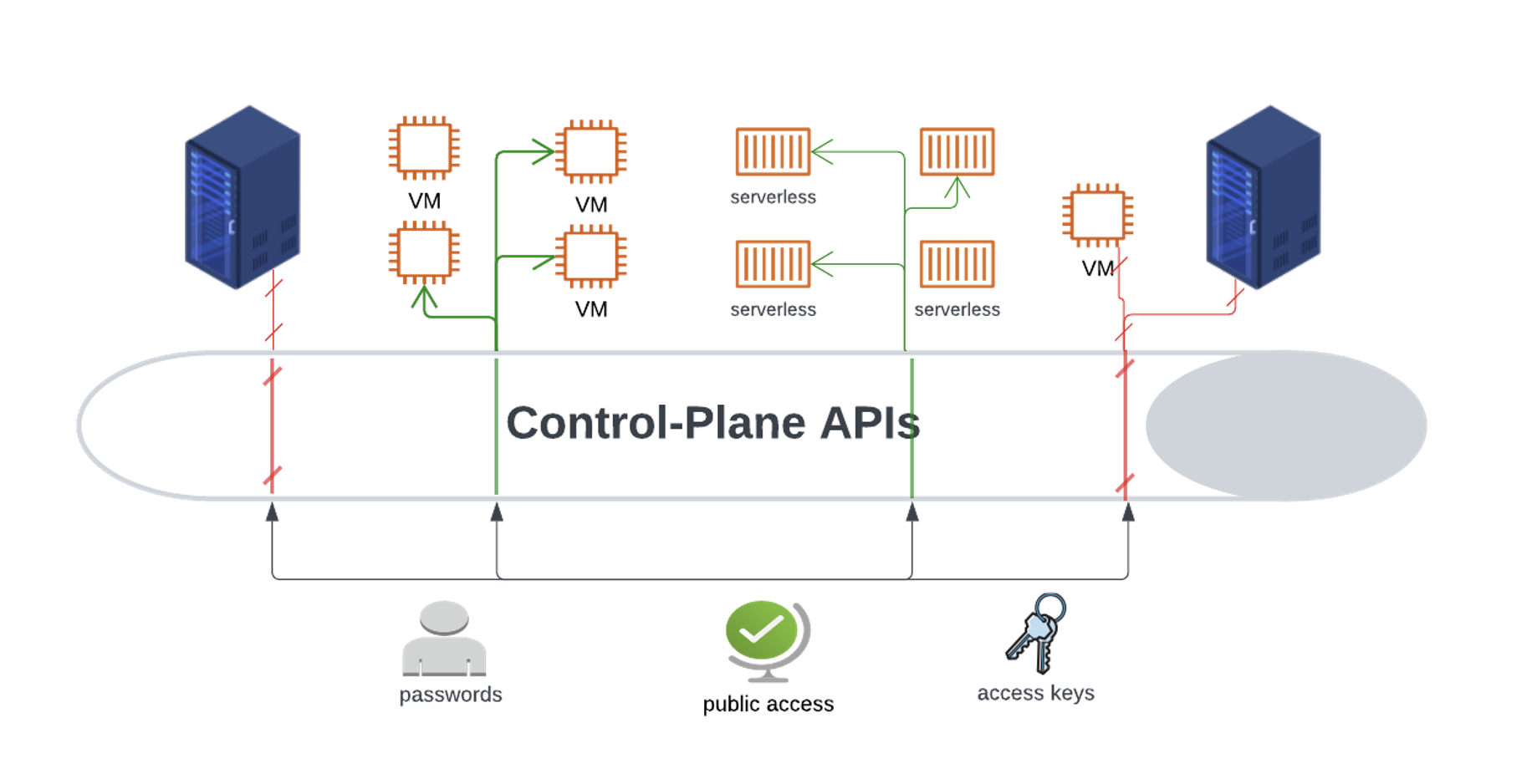

Chmura opiera się na koncepcji współdzielonej infrastruktury, w której klienci otrzymują punktowy dostęp do określonych warstw stosu w celu tworzenia nowych i utrzymywania istniejących zasobów. Klient chmury ma pełną autonomię w zakresie tworzenia zasobów IaaS, korzystania z usług PaaS, przesyłania danych i tworzenia zasad IAM (Identity and Access Management) w celu zarządzania dostępem wszystko dzięki delegowanym uprawnieniom do fragmentu infrastruktury utrzymywanej przez dostawców usług w chmurze.

Dostęp do funkcjonalności jest delegowany i udostępniany klientowi za pośrednictwem warstwy interfejsów, szeroko określanych jako API warstwy kontroli chmury (Cloud ControlPlane).

Wszystkie interakcje użytkowników końcowych ze środowiskiem chmurowym odbywają się za pośrednictwem Cloud ControlPlane, przez tysiące publicznie dostępnych interfejsów. API płaszczyzny kontroli umożliwiają klientom wykonywanie zadań administracyjnych, takich jak tworzenie nowych środowisk, kont użytkowników, utrzymywanie zasobów i uzyskiwanie dostępu do danych przechowywanych w zarządzanych usługach PaaS.

Do zadań interfejsu Control Plane należy autoryzacja użytkowników wywołujących dany punkt, by upewnić się, że mają odpowiednie uprawnienia do wykonywania zleconych działań, a także odtworzenie akcji w komponencie podrzędnym. Akcją może być włączenie i wyłączenie maszyny wirtualnej, skopiowanie obiektu z jednego nadrzędnego folderu, zasobnika (bucket) do drugiego lub aktualizacja uprawnień użytkownika.

Chmura to potężne narzędzie!

Dzięki udostępnieniu pełnej funkcjonalności za pośrednictwem publicznych interfejsów, firmy mogą zauważyć korzyści skali i szybkość działania na niespotykaną dotąd skalę. Budowanie infrastruktury w chmurze ma niezwykle pozytywny wpływ na efektywność rozwoju, dlatego migracja trwa w najlepsze, we wszystkich sektorach.

Jak więc należy modelować zagrożenia wobec danych przechowywanych w chmurze?

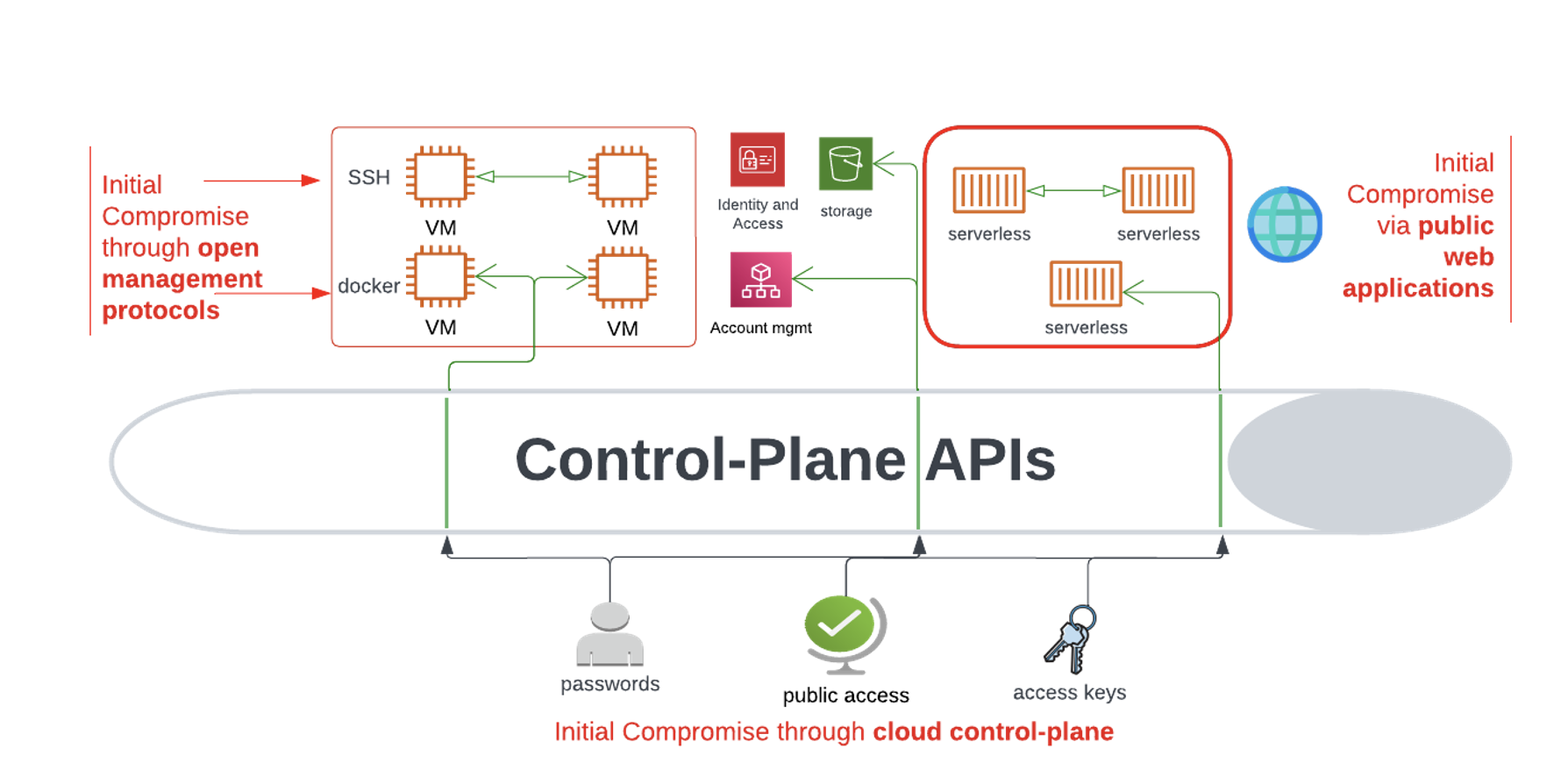

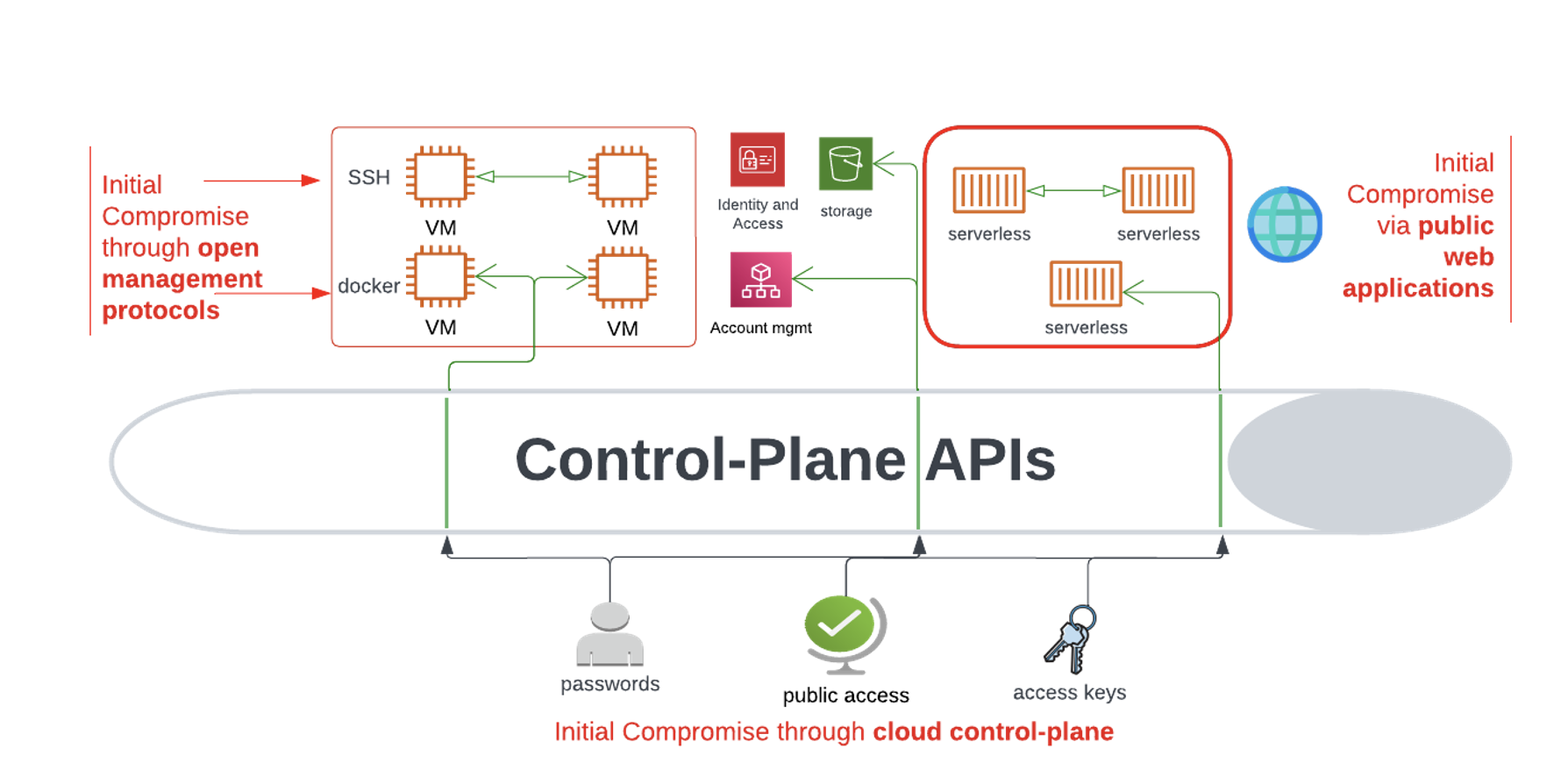

Pierwszy punkt przełamania zabezpieczeń, w bardzo dobry sposób pokazuje podobieństwa i różnice między modelami zagrożeń onprem i w chmurze.

Doświadczenie w zakresie zapobiegania i wykrywania punktu przełamania obrony za pośrednictwem tych dwóch wektorów sprawdzą się także w chmurze.

A co z interfejsami płaszczyzny kontroli? W przypadku publicznych punktów dostępu, które konfiguruje i zarządza klient, powierzchnia ataku jest całkowicie nowa i właśnie tam sprawny atakujący skorzysta z udogodnień chmury.

Wykradanie danych w chmurze

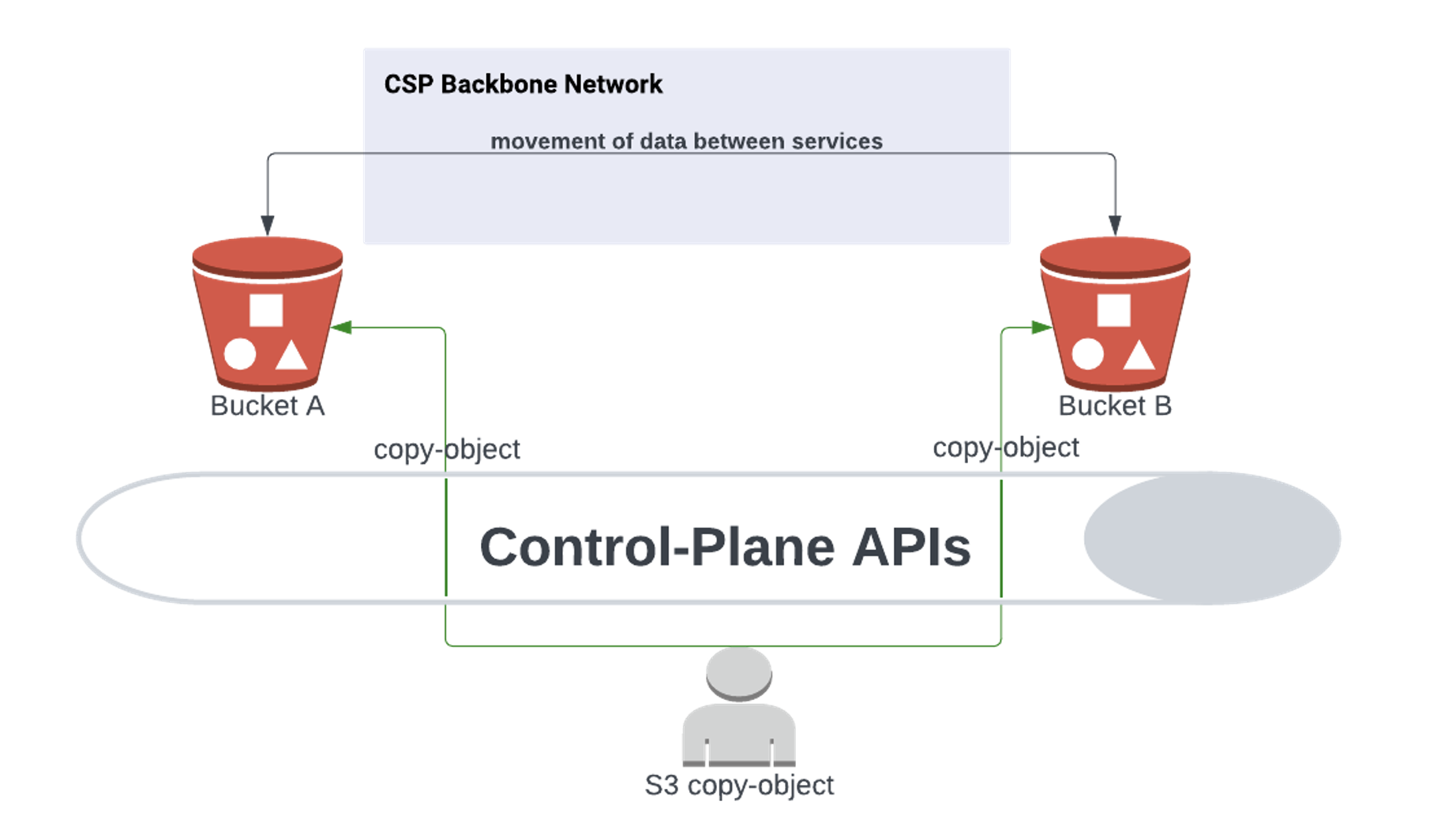

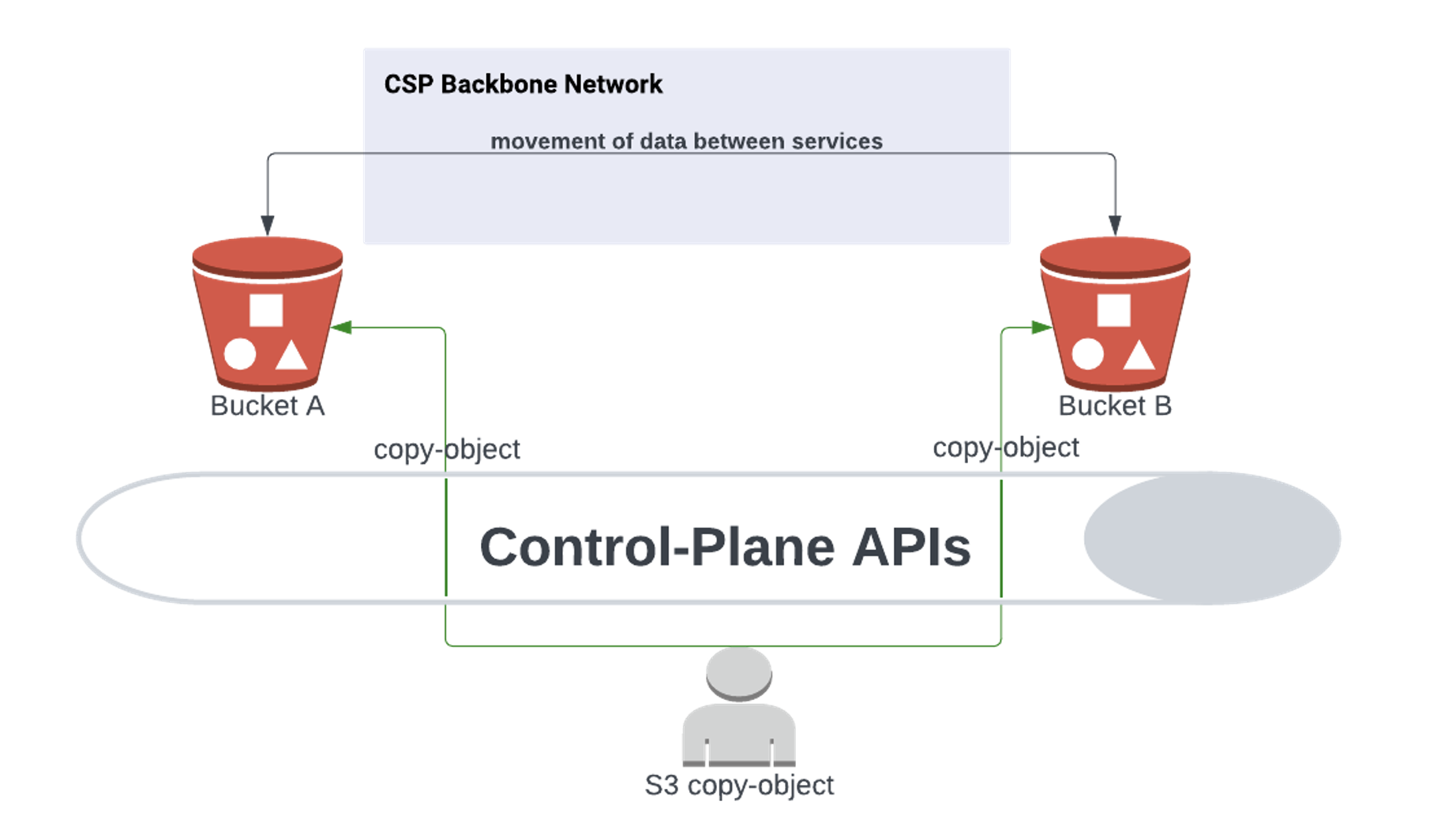

Kluczowym zasobem każdego CSP (Cloud Service Provider) jest jego sieć szkieletowa, czyli warstwa usługowa dostawcy usług w chmurze. Używana jest do działających w tle zadań operacyjnych i komunikacji z infrastrukturą wielodostępową oraz utrzymywania dostępności usług. Szkielet odnosi się również do sieci używanej przez CSP do przesyłania danych klientów, w przeciwieństwie do danych przesyłanych przez otwartą sieć.

Sieć szkieletowa związana jest z licznymi zarządzanymi usługami np. łączącymi repozytoria danych w chmurze z wszystkimi innymi repozytoriami CSP.

Jeśli chcemy przenieść dane z jednego zasobnika S3 do innego zasobnika S3, wszystko, co jest wymagane, to uprawnienia IAM. Ścieżka sieciowa jest już wytyczona przez sieć szkieletową CSP.

Jako użytkownik chmury nie możemy wprowadzić żadnych ograniczeń dotyczących danych przechowywanych w natywnej pamięci masowej w chmurze i nie mamy wglądu w sieć, przez którą się są przesyłane. Na przykład, nie jest możliwe pozyskanie żadnych dzienników warstwy sieciowej w celu przechwycenia ruchu między dwoma zasobnikami S3. To z kolei tworzy sprzyjające okoliczności dla atakującego do wykradzenia danych ze środowiska chmury.

Jeśli uzyska on odpowiednie uprawnienia IAM, dane mogą zostać przeniesione z zasobnika ofiary do zasobnika na koncie kontrolowanym przez atakującego poprzez przesłanie żądań do płaszczyzny kontroli chmury poprzez API warstwy 7.

Aby to wykonać, atakujący wchodzi w interakcję wyłącznie z publicznie dostępnymi interfejsami API płaszczyzny kontroli chmury i wykorzystuje sieć szkieletową CSP, wstępnie skonfigurowaną trasę niedostępną dla klienta.

Widoczność w płaszczyźnie kontroli (Control plane)

Jak zauważa Christian Putz, dane przenoszone z jednego zasobnika do drugiego nie pozostawiają śladu, do którego przyzwyczajona jest większość specjalistów odpowiedzialnych za bezpieczeństwo.

Dzienniki warstwy sieci, które mogą ujawniać pakiety danych przenoszone z jednego zasobnika do drugiego — nie są dostępne dla użytkownika jako konsumenta chmury.

Oznacza to, że ruch danych odbywa się przez sieć szkieletową, do której klienci chmury nie mają wglądu.

A co z widocznością w warstwie hosta?

Natywna pamięć masowa w chmurze, taka jak zasobniki S3, bloki pamięci masowej Azure i tym podobne, to usługi zarządzane. Klient nie ma dostępu do poziomu hosta lub systemu operacyjnego, jak w przypadku modelu infrastruktury jako usługi. W usługach zarządzanych nie można używać agentów. Pozostaje nam więc płaszczyzna kontroli. Żadnego z działań podjętych przez atakującego nie można zidentyfikować za pomocą tradycyjnych czujników, ale wskaźniki aktywności pojawiają się w dziennikach zapisywanych przez płaszczyznę kontroli chmury.

Wszystkie działania na zasobach i danych hostowanych w chmurze są autoryzowane przez interfejsy proxy w chmurze i skutkują pewną formą zapisu w dzienniku. W rezultacie, gdy hakerzy wykorzystują API płaszczyzny kontrolnej w chmurze, ich działania są rejestrowane jako to samo zdarzenie.

Te rekordy zdarzeń opowiadają historię środowiska firmowej chmury (kto uzyskał dostęp do czego, skąd i przy użyciu jakich poświadczeń), ale nie intencje użytkownika. Określenie, czy dane działanie jest złośliwe lub nieszkodliwe, wymaga dodatkowych wskazówek kontekstowych i często szerszego spojrzenia na środowisko.

Źródło: Vectra AI

Techniki atakujących a charakterystyka stosu technologicznego

Może się to wydawać oczywiste atakujący wykorzystują, to co dostępne i dostosowują swoją metodologię do stosu technologicznego, w ramach którego działają.

Wzięte na cel systemy lokalne mają często zainstalowany w pełni funkcjonalny system operacyjny. Ta powierzchnia ataku może zostać wykorzystana do przejścia ze zhakowanej stacji roboczej do widocznego z niej serwera w centrum danych ofiary.

Serwery nie są odizolowane, są połączone ze sobą za pośrednictwem sieci, poprzez którą atakujący mogą przenosić się z jednego hosta na drugi.

W tradycyjnej architekturze centrów danych często można zaobserwować luźniejsze reguły ruchu wychodzącego. To właśnie na tej ścieżce sieciowej atakujący dążą do ustanowienia trwałego dostępu poprzez techniki CommandandControl i wyciągania danych na zewnątrz zaufanej sieci – wyjaśnia ekspert Vectra AI.

Przebieg ataku na system lokalny przedstawiony na powyższym diagramie zależy od powierzchni dostępnej dla atakującego. W sekcji dotyczącej architektury chmury, będzie można zauważyć, że zasady dobierania drogi ataku pozostają te same, stos technologii determinuje taktykę i techniki stosowane przez atakujących.

Architektura chmury i nowy model zagrożeń

Chmura opiera się na koncepcji współdzielonej infrastruktury, w której klienci otrzymują punktowy dostęp do określonych warstw stosu w celu tworzenia nowych i utrzymywania istniejących zasobów. Klient chmury ma pełną autonomię w zakresie tworzenia zasobów IaaS, korzystania z usług PaaS, przesyłania danych i tworzenia zasad IAM (Identity and Access Management) w celu zarządzania dostępem wszystko dzięki delegowanym uprawnieniom do fragmentu infrastruktury utrzymywanej przez dostawców usług w chmurze.

Dostęp do funkcjonalności jest delegowany i udostępniany klientowi za pośrednictwem warstwy interfejsów, szeroko określanych jako API warstwy kontroli chmury (Cloud ControlPlane).

Wszystkie interakcje użytkowników końcowych ze środowiskiem chmurowym odbywają się za pośrednictwem Cloud ControlPlane, przez tysiące publicznie dostępnych interfejsów. API płaszczyzny kontroli umożliwiają klientom wykonywanie zadań administracyjnych, takich jak tworzenie nowych środowisk, kont użytkowników, utrzymywanie zasobów i uzyskiwanie dostępu do danych przechowywanych w zarządzanych usługach PaaS.

Do zadań interfejsu Control Plane należy autoryzacja użytkowników wywołujących dany punkt, by upewnić się, że mają odpowiednie uprawnienia do wykonywania zleconych działań, a także odtworzenie akcji w komponencie podrzędnym. Akcją może być włączenie i wyłączenie maszyny wirtualnej, skopiowanie obiektu z jednego nadrzędnego folderu, zasobnika (bucket) do drugiego lub aktualizacja uprawnień użytkownika.

Chmura to potężne narzędzie!

Dzięki udostępnieniu pełnej funkcjonalności za pośrednictwem publicznych interfejsów, firmy mogą zauważyć korzyści skali i szybkość działania na niespotykaną dotąd skalę. Budowanie infrastruktury w chmurze ma niezwykle pozytywny wpływ na efektywność rozwoju, dlatego migracja trwa w najlepsze, we wszystkich sektorach.

Jak więc należy modelować zagrożenia wobec danych przechowywanych w chmurze?

Pierwszy punkt przełamania zabezpieczeń, w bardzo dobry sposób pokazuje podobieństwa i różnice między modelami zagrożeń onprem i w chmurze.

- Początkowym punktem przedarcia się mogę być otwarte porty do zarządzania zasobami IaaS. Wszyscy znamy sytuację, w której otwarty port SSH lub RDP przyciąga niepożądaną uwagę. W chmurze ryzyko to nadal istnieje.

- Luki w zabezpieczeniach warstwy aplikacji są nadal istotne. Niezabezpieczony kod wdrożony w publicznie dostępnych aplikacjach internetowych w najlepszym przypadku może doprowadzić do zakłócenia działalności biznesowej, a w najgorszym daje atakującym przyczółek w strefie DMZ.

Doświadczenie w zakresie zapobiegania i wykrywania punktu przełamania obrony za pośrednictwem tych dwóch wektorów sprawdzą się także w chmurze.

A co z interfejsami płaszczyzny kontroli? W przypadku publicznych punktów dostępu, które konfiguruje i zarządza klient, powierzchnia ataku jest całkowicie nowa i właśnie tam sprawny atakujący skorzysta z udogodnień chmury.

Wykradanie danych w chmurze

Kluczowym zasobem każdego CSP (Cloud Service Provider) jest jego sieć szkieletowa, czyli warstwa usługowa dostawcy usług w chmurze. Używana jest do działających w tle zadań operacyjnych i komunikacji z infrastrukturą wielodostępową oraz utrzymywania dostępności usług. Szkielet odnosi się również do sieci używanej przez CSP do przesyłania danych klientów, w przeciwieństwie do danych przesyłanych przez otwartą sieć.

Sieć szkieletowa związana jest z licznymi zarządzanymi usługami np. łączącymi repozytoria danych w chmurze z wszystkimi innymi repozytoriami CSP.

Jeśli chcemy przenieść dane z jednego zasobnika S3 do innego zasobnika S3, wszystko, co jest wymagane, to uprawnienia IAM. Ścieżka sieciowa jest już wytyczona przez sieć szkieletową CSP.

Jako użytkownik chmury nie możemy wprowadzić żadnych ograniczeń dotyczących danych przechowywanych w natywnej pamięci masowej w chmurze i nie mamy wglądu w sieć, przez którą się są przesyłane. Na przykład, nie jest możliwe pozyskanie żadnych dzienników warstwy sieciowej w celu przechwycenia ruchu między dwoma zasobnikami S3. To z kolei tworzy sprzyjające okoliczności dla atakującego do wykradzenia danych ze środowiska chmury.

Jeśli uzyska on odpowiednie uprawnienia IAM, dane mogą zostać przeniesione z zasobnika ofiary do zasobnika na koncie kontrolowanym przez atakującego poprzez przesłanie żądań do płaszczyzny kontroli chmury poprzez API warstwy 7.

Aby to wykonać, atakujący wchodzi w interakcję wyłącznie z publicznie dostępnymi interfejsami API płaszczyzny kontroli chmury i wykorzystuje sieć szkieletową CSP, wstępnie skonfigurowaną trasę niedostępną dla klienta.

Widoczność w płaszczyźnie kontroli (Control plane)

Jak zauważa Christian Putz, dane przenoszone z jednego zasobnika do drugiego nie pozostawiają śladu, do którego przyzwyczajona jest większość specjalistów odpowiedzialnych za bezpieczeństwo.

Dzienniki warstwy sieci, które mogą ujawniać pakiety danych przenoszone z jednego zasobnika do drugiego — nie są dostępne dla użytkownika jako konsumenta chmury.

Oznacza to, że ruch danych odbywa się przez sieć szkieletową, do której klienci chmury nie mają wglądu.

A co z widocznością w warstwie hosta?

Natywna pamięć masowa w chmurze, taka jak zasobniki S3, bloki pamięci masowej Azure i tym podobne, to usługi zarządzane. Klient nie ma dostępu do poziomu hosta lub systemu operacyjnego, jak w przypadku modelu infrastruktury jako usługi. W usługach zarządzanych nie można używać agentów. Pozostaje nam więc płaszczyzna kontroli. Żadnego z działań podjętych przez atakującego nie można zidentyfikować za pomocą tradycyjnych czujników, ale wskaźniki aktywności pojawiają się w dziennikach zapisywanych przez płaszczyznę kontroli chmury.

Wszystkie działania na zasobach i danych hostowanych w chmurze są autoryzowane przez interfejsy proxy w chmurze i skutkują pewną formą zapisu w dzienniku. W rezultacie, gdy hakerzy wykorzystują API płaszczyzny kontrolnej w chmurze, ich działania są rejestrowane jako to samo zdarzenie.

Te rekordy zdarzeń opowiadają historię środowiska firmowej chmury (kto uzyskał dostęp do czego, skąd i przy użyciu jakich poświadczeń), ale nie intencje użytkownika. Określenie, czy dane działanie jest złośliwe lub nieszkodliwe, wymaga dodatkowych wskazówek kontekstowych i często szerszego spojrzenia na środowisko.

Przeciwnicy będą wykorzystywać unikalną architekturę chmury i natywne usługi w chmurze z tego samego powodu, dla którego deweloperzy korzystają z chmury jest szybka! Jest skalowalna! A interfejsy na płaszczyźnie kontroli chmury pomagają im w realizacji ich celów – podsumowuje Putz.

Płaszczyzna kontroli to miejsce, w którym możemy znaleźć dowody aktywności w środowisku chmurowym, złośliwej lub nie. Monitorowanie oparte na sieci i hoście nie zapewni wymaganej widoczności – dodaje.

Źródło: Vectra AI

Najnowsze wiadomości

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery potrzebowałyby ogromnych zasobów i wielu lat, aby złamać silne algorytmy szyfrowania. Rozwój technologii kwantowej zaczyna jednak tę regułę podważać, a eksperci przewidują, że w perspektywie 5–10 lat może nadejść „dzień zero”. Jest to moment, w którym zaawansowana maszyna kwantowa będzie w stanie przełamać większość aktualnie stosowanych zabezpieczeń kryptograficznych w czasie liczonym nie w latach, lecz w godzinach.

PSI prezentuje nową identyfikację wizualną

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań - F5 AI Guardrails oraz F5 AI Red Team - które mają odpowiedzieć na jedno z kluczowych wyzwań współczesnych organizacji: bezpieczne wdrażanie i eksploatację systemów sztucznej inteligencji na dużą skalę. Nowa oferta łączy ochronę działania modeli AI w czasie rzeczywistym z ofensy

Snowflake + OpenAI: AI bliżej biznesu

Snowflake przyspiesza wykorzystanie danych i sztucznej inteligencji w firmach, przenosząc AI z fazy eksperymentów do codziennych procesów biznesowych. Nowe rozwiązania w ramach AI Data Cloud integrują modele AI bezpośrednio z danymi, narzędziami deweloperskimi i warstwą semantyczną. Partnerstwo z OpenAI, agent Cortex Code, Semantic View Autopilot oraz rozwój Snowflake Postgres pokazują, jak budować skalowalne, bezpieczne i mierzalne wdrożenia AI w skali całej organizacji.

Najnowsze artykuły

Magazyn bez błędów? Sprawdź, jak system WMS zmienia codzienność logistyki

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Migracja z SAP ECC na S4 HANA: Ryzyka, korzyści i alternatywne rozwiązania

W ostatnich latach wiele firm, które korzystają z systemu SAP ECC (Enterprise Central Component), stoi przed decyzją o przejściu na nowszą wersję — SAP S4 HANA. W obliczu końca wsparcia dla ECC w 2030 roku, temat ten staje się coraz bardziej aktualny. Przemiany technologiczne oraz rosnące oczekiwania związane z integracją nowych funkcji, jak sztuczna inteligencja (AI), skłaniają do refleksji nad tym, czy warto podjąć tak dużą zmianę w architekturze systemu. Przyjrzyjmy się głównym powodom, dla których firmy rozważają migrację do S4 HANA, ale także argumentom, które mogą przemawiać za pozostaniem przy dotychczasowym systemie ECC, przynajmniej na krótki okres.

Jak maksymalizować zyski z MTO i MTS dzięki BPSC ERP?

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Ponad połowa cyberataków zaczyna się od błędu człowieka

Ponad 2/3 firm w Polsce odnotowała w zeszłym roku co najmniej 1 incydent naruszenia bezpieczeństwa . Według danych Unit 42, zespołu analitycznego Palo Alto Networks, aż 60% ataków rozpoczyna się od działań wymierzonych w pracowników – najczęściej pod postacią phishingu i innych form inżynierii społecznej . To pokazuje, że w systemie ochrony organizacji pracownicy są kluczowym ogniwem – i że firmy muszą nie tylko edukować, ale też konsekwentnie egzekwować zasady cyberhigieny. Warto o tym pamiętać szczególnie teraz, w październiku, gdy obchodzimy Europejski Miesiąc Cyberbezpieczeństwa.

MES - holistyczne zarządzanie produkcją

Nowoczesna produkcja wymaga precyzji, szybkości i pełnej kontroli nad przebiegiem procesów. Rosnąca złożoność zleceń oraz presja kosztowa sprawiają, że ręczne raportowanie i intuicyjne zarządzanie coraz częściej okazują się niewystarczające. Firmy szukają rozwiązań, które umożliwiają im widzenie produkcji „na żywo”, a nie z opóźnieniem kilku godzin czy dni. W tym kontekście kluczową rolę odgrywają narzędzia, które porządkują informacje i pozwalają reagować natychmiast, zamiast po fakcie.

Przeczytaj Również

Kwantowy przełom w cyberochronie - nadchodząca dekada przepisze zasady szyfrowania na nowo

Przez długi czas cyfrowe bezpieczeństwo opierało się na prostym założeniu: współczesne komputery po… / Czytaj więcej

F5 rozszerza portfolio bezpieczeństwa o narzędzia do ochrony systemów AI w środowiskach enterprise

F5 ogłosiło wprowadzenie dwóch nowych rozwiązań – F5 AI Guardrails oraz F5 AI Red Team – które mają… / Czytaj więcej

Cyberodporność fabryk: AI na straży ciągłości produkcji

Cyberataki to poważne zagrożenia wycieku danych oraz utraty zaufania partnerów biznesowych. Coraz c… / Czytaj więcej

Cyberbezpieczeństwo na pierwszym planie: firmy w Polsce zwiększają inwestycje

W 2024 r. wartość polskiego rynku cyberbezpieczeństwa przekroczyła 2,7 mld zł, a wstępne dane dla 2… / Czytaj więcej

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

97% firm doświadcza incydentów związanych z Gen AI – jak budować odporność na 2026

Z raportu Capgemini Research Institute „New defenses, new threats: What AI and Gen AI bring to cybe… / Czytaj więcej

Polskie firmy pod presją ransomware - nowe dane ESET

Polskie firmy mierzą się z gwałtownym wzrostem zagrożeń cybernetycznych, a najnowszy raport „Cyberp… / Czytaj więcej