Warunki wykorzystania identyfikacji radiowej

Warunki wykorzystania identyfikacji radiowej

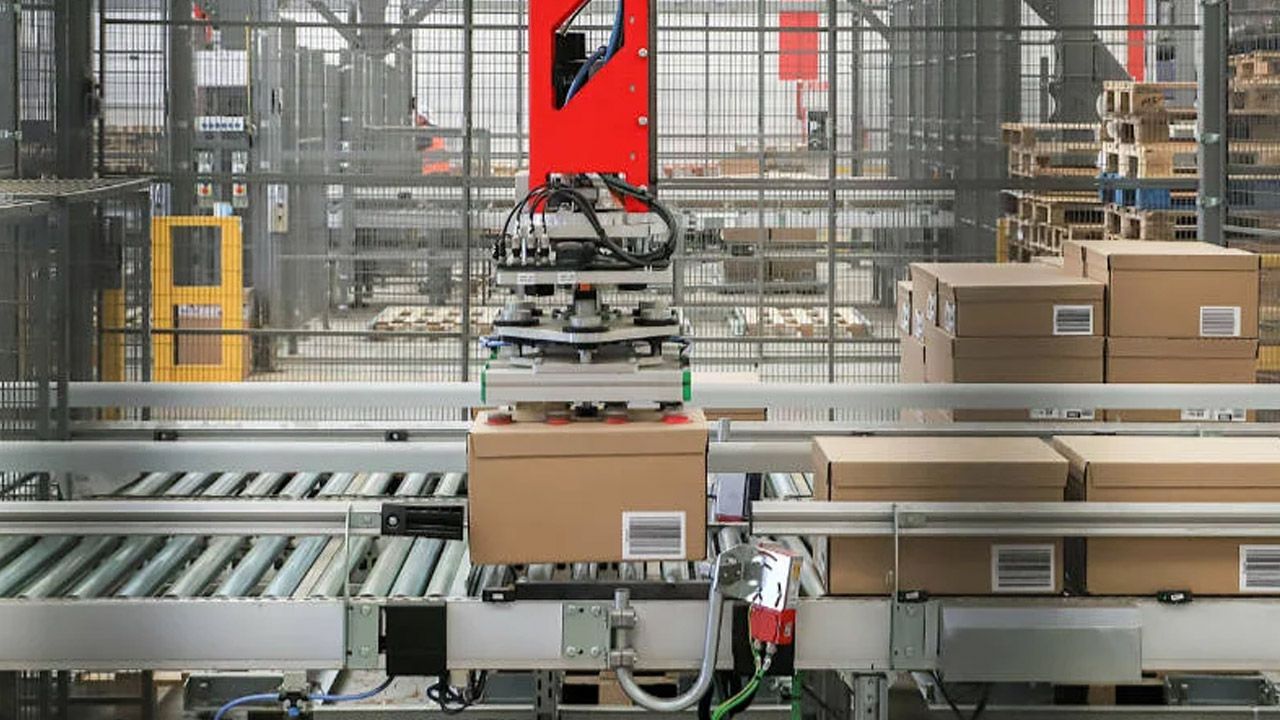

Kolejnym etapem w rozwoju systemów logistycznych jest zastosowanie tzw. „metek radiowych” do identyfikowania ładunków w produkcji i dystrybucji. Oczekuje się, że w celu zarejestrowania ładunku w systemie komputerowym wystarczyłoby, aby paleta z towarem przemieściła się obok odpowiedniego czytnika, odbierającego sygnały od radiowych metek przymocowanych do poszczególnych paczek umieszczonych na palecie.

Wiele firm zaangażowało się obecnie w realizację pilotowych wdrożeń tej technologii. Można jednak odnieść wrażenie, że pomija się aspekt informacyjny tej nowej technologii zakładając, że jest to rodzaj udoskonalenia sprawdzonej techniki identyfikacji jaką są kody paskowe. W referacie omówiono warunki, jakie powinny być spełnione w systemie logistycznym, by można było wykorzystać tę technologię do sterowania przepływem ładunków i podejmowania decyzji.

Znaczenie identyfikacji wyrobów jest kluczowe dla wszelkich systemów sterowania przepływem materiałów. Jednym z podstawowych motywów promowania techniki RFID (ang. Radio Frequency Identyfication) jest właśnie obietnica lepszego śledzenia ruchu ładunków i szybszego rozsyłania danych o aktualnym rozmieszczeniu ładunków w procesach produkcyjnych oraz w dystrybucji. Okazuje się jednak, że to co leży u podstaw techniki RFID jest jedynie zbiorem elementów umożliwiających zrealizowanie funkcji odczytania i przesłania numeru wyrobu z wykorzystaniem fal radiowych.

Odczyt kodu paskowego i odczyt metki radiowej wymagają podobnego zbioru elementów i działają wg podobnej zasady odbijania wysyłanego przez czytnik sygnału. Mimo tych powierzchownych podobieństw każdy z tych sposobów ma całkowicie odmienne własności. Ze względu na te różnice wymagają one odmiennych warunków do poprawnego wykorzystania do celów, dla których zostały utworzone. Wynikiem zaniedbywania tych różnic są obserwowane niepowodzenia prób wdrożenia techniki RFID do praktyki logistycznej.

Przy okazji pilotowych wdrożeń techniki RFID w systemach logistycznych można też odnieść wrażenie chaosu panującego wokół wprowadzania nowej technologii. Zazwyczaj dopiero po zrealizowaniu pilotowego wdrożenia sprawdzano użyteczność zastosowanych rozwiązań, stwierdzając często nikłe pożytki z jej wprowadzenia.

W świetle wprowadzonych kryteriów odczytanie z sukcesem kodu paskowego dokonuje się tylko w systemie, w którym są spełnione kryteria integralności. Wyrób oznaczony kodem paskowym oraz czytnik są bowiem dostępne operatorowi. Pomiędzy skanerem a etykietą jest zapewniona łączność optyczna potwierdzona tym, że promień skanera znajduje się na obszarze kodu. Sytuacja związana z odczytem jest dla operatora przejrzysta, gdyż dopóki nie zobaczy np. zielonego światełka na czytniku i nie usłyszy odpowiedniego sygnału nie uzna on operacji za zakończoną i będzie próbował odczytać kod aż do skutku. W sposób jasny wiadomo o niepowodzeniu i wiadomo też jak wprowadzić do systemu komputerowego oznakowanie numeryczne kodu, które można odczytać i wprowadzić do komputera za pośrednictwem np. klawiatury.

Gdy podobną analizę przeprowadzi się dla odczytu znacznika radiowego to można zauważyć, że żadne z tych kryteriów nie jest spełnione. W przypadku bowiem technologii RFID, ograniczenie systemu do pojedynczego odczytu – co okazuje się być wystarczające w przypadku kodów paskowych – nie zapewnia jego integralności. Z pozycji czytnika zbliżonego do koszyka czy palety z towarami:

- nie wiadomo gdzie jest towar,

- nie wiadomo gdzie jest etykieta,

- nie wiadomo czy jest łączność z etykietą.

Metka radiowa jest dostępna jedynie na odległość, na skutek czego nie wiadomo czy w ogóle znajduje się w polu czytnika. Łączność z etykietą realizowana za pośrednictwem fali radiowej uniemożliwia sprawdzenie czy jest nawiązana. Sytuacja odczytu nie jest także przejrzysta bo nie wiadomo czy brak sygnału od metki jest wynikiem braku wyrobu czy skutkiem jego niedostępności dla sygnału radiowego czy też braku łączności ze względu na zakłócenia.

Tak więc zmiana nośnika wiadomości spowodowała zerwanie wiarygodnej łączności pomiędzy czytnikiem a identyfikatorem towaru. Przy jej braku zachowanie integralności byłoby możliwe pod warunkiem odpowiedniego rozbudowania sposobu spełnienia pozostałych kryteriów.

Na podstawie relacji z zakończonych projektów pilotowych można stwierdzić, że sukces osiągnięto tam gdzie zbudowano odpowiedni system wokół elementu jaki stanowi odczyt identyfikatora, dopełniając niewiarygodną łączność ze znacznikiem.

Jeden sposób to | Drugi sposób to |

W firmie Metro1) w tym celu umieszczono czytniki radiowe we wszystkich 58 dokach transportowych magazynu. Każdy transport palet do i z magazynu musiał przejść przez specjalną bramę. Przejazd był możliwy dopiero po zapaleniu się zielonego światła, które następowało po zidentyfikowaniu przez system komputerowy przewożonego ładunku2). Jakiekolwiek niezgodności lub trudności z odczytaniem sygnałów radiowych blokowały wysłanie sygnału zezwalającego na przejazd, a próba przejazdu bez zezwolenia była wykrywana przez zamontowany w bramie czujnik ruchu i powodowała alarm. | W projekcie realizowanym w firmie Wal-Mart3) obejmującym 140 sklepów, zainstalowano czytniki we wszystkich miejscach, przez które przepływają pojemniki z towarami, tzn.: na wejściu do sklepu, na wyjściu ze sklepu, na przejściu do hali sprzedaży i na wyjściu do kasowania pojemników. Na podstawie zebranych z tych wszystkich punktów danych automatycznie planuje się zaopatrzenie sklepów. |

W obu przypadkach korzyści były skutkiem skrócenia czasu związanego z rozpoznawaniem i przesyłaniem identyfikatorów ładunków (na skutek wyeliminowania manualnych czynności wykonywanych przez pracowników magazynu) w połączeniu ze skalą przedsięwzięcia. Wprowadzenie czytników radiowych nie polegało jednak na zwykłym zastąpieniu czytników optycznych, lecz wymagało odpowiedniego rozbudowania otoczenia, w których funkcjonują czytniki. Było to niezbędne aby zapewnić nie tylko pewność odczytu ale też zagwarantować, że jeśli odczyt nie nastąpił to nie ma w danym miejscu ładunku związanego z identyfikatorem. Potwierdza to, że technika RFID może być traktowana jedynie jako środek do przesyłania wiadomości o identyfikatorze ładunku. Sama zaś etykieta radiowa nie jest wystarczającym identyfikatorem ładunku.

Testowanie nowej techniki identyfikacji realizowane w ramach pilotowych wdrożeń bez wstępnego rozważenia możliwych trudności, może być uzasadnione tym, że za przedmiot badań w logistyce przyjęto tzw. “łańcuch dostaw”, którego usprawnieniu miało służyć zastosowanie RFID. Ponieważ jednak nie ma on bytu samoistnego, a jest skutkiem działania systemu, to należało utworzyć odpowiedni system, w którym możliwe byłoby obserwowanie skutków dostarczania towarów z wykorzystaniem RFID. Dopiero na tej podstawie możliwe było przekonanie się o tym czy wprowadzenie nowej technologii coś poprawia w „łańcuchu”.

Alternatywą dla tej nie tylko kłopotliwej ale i kosztownej procedury jest stosowanie kryteriów integralności systemów, które można zastosować już na etapie projektowania systemu, by zadbać o warunki realizowania funkcji tworzonego systemu.

Autor: Józef Okulewicz

Najnowsze wiadomości

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.

W ramach realizowanej strategii transformacji PSI Software SE zaprezentowała nową identyfikację wizualną. Odświeżony wizerunek w spójny sposób oddaje technologiczne zaawansowanie firmy, jej głęboką wiedzę branżową oraz silne ukierunkowanie na potrzeby klientów. Zmiany te wzmacniają pozycję PSI jako innowacyjnego lidera technologicznego w obszarze skalowalnych rozwiązań informatycznych opartych na sztucznej inteligencji i chmurze, rozwijanych z myślą o energetyce i przemyśle.